Redes sociales: un espacio libre con reglas rígidas

A todo el mundo le gusta, pero el uso incorrecto de las redes sociales puede traer problemas para las personas y para las empresas donde trabajan

Vivimos en la era del “Me Gusta”, las redes sociales nos acompañan en la resolución de una variedad de problemas: aquí aprendemos, trabajamos, nos relajamos, hacemos compras. Por su parte, los expertos en gestión de tiempo no se cansan de recordar cómo las redes sociales pueden ser perjudiciales para nuestra productividad; cómo, sin darnos cuenta, pasamos horas al día en ellas. Además de la baja eficiencia, el uso incorrecto de las redes sociales trae riesgos y puede comprometer la reputación, arruinar carreras y causar pérdidas financieras.

Las redes sociales pueden traer problemas a los negocios: fugas de información, publicaciones impensadas de empleados en redes sociales y, como consecuencia, daños a la imagen de la organización. Los límites entre las cuentas personales y profesionales se están estrechando cada vez más, lo que, desgraciadamente, es poco comprendido por los empleados.

Una historia llevada a la justicia fue la dimisión de un funcionario de Apple a causa de una declaración negativa sobre la empresa en Facebook. La justicia laboral británica reconoció que el despido era legal, ya que las reglas corporativas de Apple prescribían la prohibición estricta de declaraciones de ese tipo, tanto sobre la propia empresa como sobre sus productos. Además, el tribunal señaló que inclusive las publicaciones ocultas en las páginas personales de los empleados podrían ser compartidas por amigos virtuales y perjudicar la imagen de la empresa.

Las amenazas de las redes sociales

¿De qué forma las redes sociales pueden ser peligrosas para los usuarios y empresas?

1. Publicación de información confidencial y fotos en redes sociales. Estos incidentes generalmente llegan a las redes. Los usuarios publican voluntariamente fotos de sus pasaportes y tarjetas de embarque en las redes sociales, contando sobre sus viajes. De acuerdo con el experto en seguridad de la información (SI), Brian Krebs, el código de barras o código QR del pasaje es una fuente de información, si hay acceso a internet.

Las empresas también están en la zona de riesgo debido a la imprudencia de sus empleados. Así, con uno de los clientes de SearchInform ocurrió la siguiente historia: dos empleados trabajaron el fin de semana. El lunes, un experto del servicio de seguridad descubrió una foto de una instalación secreta en Facebook. Los empleados visitaron el lugar, tomaron fotos de las instalaciones y las colocaron en las redes sociales. Las fotos se borraron rápidamente. En caso de amplia divulgación, el cliente probablemente suspendería el contrato y la empresa perdería más de 4 millones de dólares.

2. Fraudes, técnicas de ingeniería social, ataques de phishing. Por el momento, en general, estamos hablando sobre el robo de datos de personas físicas, la retirada de fondos de sus cuentas, y sobre la invasión de las cuentas de sus amigos y parientes. Pero, a menudo, los datos recopilados se utilizan para un ataque posterior a la empresa empleadora.

Divulgando información sobre el lugar de trabajo y sus colegas, los empleados ayudan a los estafadores a reunir un expediente profesional. De acuerdo con los expertos del equipo de anti-phishing de trabajo (APWG), las empresas con alrededor de 10.000 empleados gastan 3,7 millones de dólares al año para eliminar los efectos de los ataques de phishing.

Práctica común: un empleado recibe un e-mail de su supervisor, pidiendo que envíe inmediatamente información confidencial por su red social o mensajería instantánea. El supervisor se encuentra en un viaje de negocios o de vacaciones. El empleado envía los datos y luego queda bajo monitoreo del servicio de seguridad – ya que en la empresa existe la prohibición directa sobre el envío de información vía mensajeros instantáneos.

Para entender la situación, los especialistas en SI deben tener a su disposición herramientas especiales – DLP, Sistemas Siem, etc. Con un análisis retrospectivo de los eventos, el sistema DLP resolverá la situación fácilmente. El programa mostrará con qué propósito el empleado envió datos. Y aunque eso no lo haga inocente, al menos mostrará que él no actuó con malas intenciones.

3. Errores al enviar mensajes. En la oficina, con frecuencia tenemos varias ventanas abiertas, por lo que no es de sorprender cuando enviamos algo por error a una dirección equivocada: mensajes, documentos, capturas de imágenes. Esto es siempre desagradable, pero a veces acarrea consecuencias más serias. Por ejemplo, muchas veces, muchas personas toman conocimiento sobre los salarios de sus colegas o los datos personales de clientes que acaban siendo divulgados por medio de un envío masivo.

Para evitar estos accidentes, también existen herramientas especiales – mecanismos de bloqueo. Los documentos sigilosos están marcados con inscripciones especiales y su envío a fuentes externas está bloqueado. Al enviar un documento de este tipo, el correo electrónico se coloca en cuarentena y sin la comprobación del servicio de seguridad, el correo electrónico no se enviará.

4. Declaraciones inadecuadas en la red. Aparentemente, la mayoría de la gente debería estar acostumbrada al hecho de que inclusive una cuenta personal no es tan personal a punto de expresar absolutamente cualquier pensamiento públicamente, pero serios incidentes continúan sucediendo.

La gente cree que su cuenta personal es un espacio privado en el que comparten su opinión, principalmente con los amigos. Por lo tanto, lo que las empresas pueden hacer es regular las acciones de sus empleados en la red, a fin de evitar daños a su imagen y proteger a los empleados de publicaciones impensadas. Una opción es la creación de “reglas de uso de redes sociales”, como las utilizadas por los gigantes Hewlett-Packard, Best Buy, Adidas y Los Angeles Times. Sin embargo, el cumplimiento de cualquier norma debe ser verificado, por lo que los expertos en SI deben poseer herramientas modernas de análisis de los flujos de información y notificación de incidentes.

5. Fugas de datos de organizaciones. Aquí estamos hablando de acciones deliberadas de empleados, a saber, sobre “desvíos” de información confidencial, teniendo en cuenta que las redes sociales son también un canal de transmisión de datos comunes, así como el e-mail. Vamos a recordar el caso del ex empleado del Consejo de Seguridad Nacional de Estados Unidos, Jofi Joseph, que administraba una cuenta de Twitter con el nombre de usuario @NatSecWonk, en el que criticó duramente las decisiones de sus jefes y divulgó información confidencial. Durante un año y medio, Jofi Joseph consiguió publicar cerca de 2.000 mensajes, tras los cuales fue incriminado por el servicio de seguridad del Departamento de Estado de Estados Unidos.

¿Cómo defenderse?

Para que las redes sociales no sean una trampa para las personas y las empresas, los gestores y los gerentes de RRHH deberían tomar ciertas precauciones:

1. Regular el uso de redes sociales. Convencer a sus empleados de que un comportamiento cauteloso en las redes sociales es una regla. La permisividad acarrea el riesgo de pérdida de empleo y, a la empresa, la pérdida de su reputación. Otra opción es hacer una cuenta anónima y no especificar el lugar de trabajo, aunque para las figuras públicas y los gestores esto es extremadamente difícil. En ese caso, la introducción de las “reglas de uso de redes sociales” será de gran ayuda.

2. Recomendar la creación de una cuenta separada si las redes sociales son necesarias para las tareas de trabajo. Cuando la empresa tiene un sistema de protección contra fugas de información (DLP), él rastrea automáticamente todas las actividades realizadas por el usuario en el computador y guarda el historial de mensajes, sin diferenciar las cuentas personales y de trabajo en las redes sociales. Así, el empleador garantiza la seguridad de sus secretos comerciales. Los empleados, sin embargo, necesitan ser notificados sobre las medidas de seguridad de la información para que puedan mantener la privacidad de sus conversaciones personales y no las hagan usando los equipos del empleador.

3. Realizar un trabajo explicativo. Las personas, sin importarse, comparten en la red datos de pasaportes, direcciones, teléfonos y otra información personal. “¿Quién necesita eso? Estoy seguro”, creen los usuarios ingenuos, y muchas veces se ven engañados cuando descubren, por ejemplo, un débito en la tarjeta bancaria realizada por personas desconocidas. Alguien en busca de “Me Gusta” publica noticias (y a menudo no públicas) sobre la empresa basadas en su propia interpretación. Tales acciones imprudentes amenazan a empresas y empleados con serios problemas.

El problema también es que las redes sociales no están muy preocupadas por los datos que sus usuarios han publicado y no realizan trabajos explicativos. Por lo tanto, es mejor que las empresas tomen en cuenta este asunto y conduzcan regularmente actividades de entrenamiento en SI entre sus empleados.

4. Recomendar a los empleados que protejan sus cuentas con contraseñas más complejas. Esta sugerencia ya se puede considerar clásica, así como la recomendación de no utilizar la misma contraseña para todas las cuentas. Sin embargo, hasta hoy, estos consejos son descuidados por un gran número de empleados.

5. Proteger los datos mediante el sistema DLP. Prever todos los tipos de riesgos y protegerse contra el factor humano es imposible. Sin embargo, se pueden utilizar soluciones técnicas modernas como los sistemas DLP, que garantizan la preservación de información confidencial y, por lo tanto, protegen no sólo a la empresa, sino también a sus empleados de daños a la reputación y pérdidas financieras.

Las redes sociales, así como Internet en general, no pueden ser consideradas un espacio seguro, pero aparentemente verdades banales como éstas, con el advenimiento de nuevas amenazas, necesitan ser re-aprendidas.

[calameo code=00411748122acbc687766 mode=mini width=480 height=300]

Audiovisual

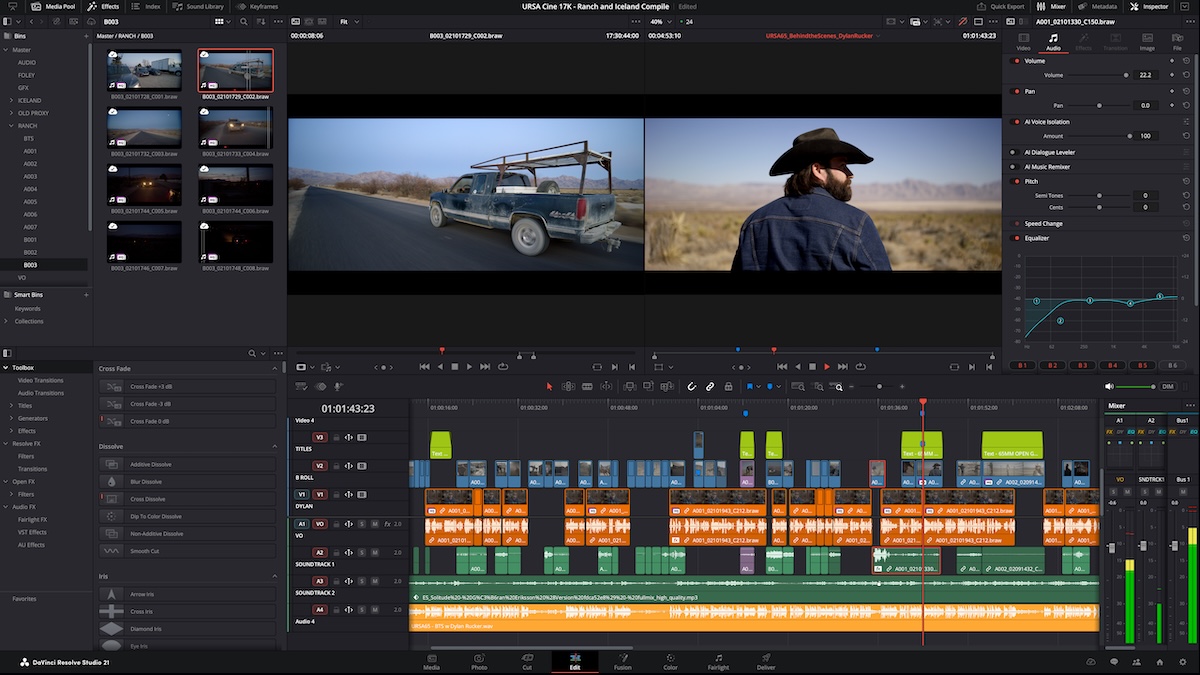

Blackmagic presenta DaVinci Resolve 21

La nueva versión suma una página dedicada a fotografía, más herramientas de IA, nuevos gráficos para Fusion y mejoras en Fairlight, edición y flujos inmersivos.

Blackmagic Design anunció DaVinci Resolve 21, una actualización amplia de su plataforma de postproducción que incorpora una nueva Photo page para edición de imágenes fijas y agrega decenas de herramientas en color, inteligencia artificial, gráficos, audio y gestión de medios. La compañía informó que la beta pública ya está disponible para descarga.

La principal novedad es la nueva página de fotografía, que lleva a imágenes fijas el conjunto de herramientas de corrección de color usado en cine y televisión. Según Blackmagic, los usuarios podrán importar, organizar y tratar fotos dentro del mismo entorno de Resolve, con acceso a correcciones primarias, curvas, qualifiers, power windows y flujo de trabajo basado en nodos. La página también incluye vista LightBox, gestión por álbumes, captura conectada con cámaras Sony y Canon, y soporte para LUTs, Resolve FX y Open FX en fotografía.

La actualización también refuerza el uso de inteligencia artificial. Entre los nuevos recursos figuran AI IntelliSearch, para localizar personas, objetos o palabras dentro del contenido; AI Speech Generator, para convertir texto en voz; AI CineFocus, para redefinir el punto de enfoque y la profundidad de campo; además de herramientas como AI Face Age Transformer, AI Face Reshaper, AI Blemish Removal, AI Slate ID, AI UltraSharpen y AI Motion Deblur.

En Fusion, Blackmagic agregó soporte para el paquete Krokodove, con más de 70 nuevas herramientas gráficas y de composición. También actualizó el editor de macros, amplió el soporte para gráficos OGraf HTML y animaciones Lottie, y mejoró el entorno USD con SDK 25.11 y Hydra 2.0 API.

En el área de audio, Resolve 21 incorpora folder tracks en Fairlight para simplificar la organización de pistas, además de un modificador Animator que conecta Fusion con el motor de audio de Fairlight para generar animaciones a partir del análisis sonoro.

La nueva versión también suma mejoras en keyframing, revisión de grafos de nodos en formato de lista por capas, renderizado local de Magic Mask, efecto Picture in Picture, soporte ampliado para proyectos inmersivos y nuevas herramientas de metadatos, etiquetado y gestión de clips.

Según Blackmagic, Resolve 21 busca integrar en un mismo entorno tareas de edición, color, efectos visuales, audio, foto y colaboración en la nube.

Iluminación

Vari-Lite lanza consola Neo X5 CRE

La nueva consola compacta y sin pantalla fue diseñada para salas de control, estudios y espacios medianos, con la misma plataforma de software de la Neo X5.

Vari-Lite presentó la Neo X5 CRE, una nueva consola de iluminación pensada para entornos con espacio reducido, como salas de control, estudios y recintos de tamaño medio. Según la marca, el equipo mantiene las funciones avanzadas y la plataforma de software de la Neo X5 Console, pero en un formato más compacto y sin pantalla integrada.

La empresa informó que la Neo X5 CRE funciona con la plataforma Neo, que incluye motor avanzado de efectos con soporte para pixel mapping, reproducción de media y timelines. El sistema ofrece cinco playbacks motorizados multifunción, teclas retroiluminadas y salida para más de 50.000 canales desde la configuración base.

En la parte física, la consola incorpora una pantalla táctil de control y admite hasta dos monitores táctiles externos, con la idea de dar más flexibilidad a la estación de trabajo. Vari-Lite señaló que el producto apunta también a proyectos con presupuesto más ajustado, sin dejar de lado herramientas de programación de la serie Neo X.

Músicos

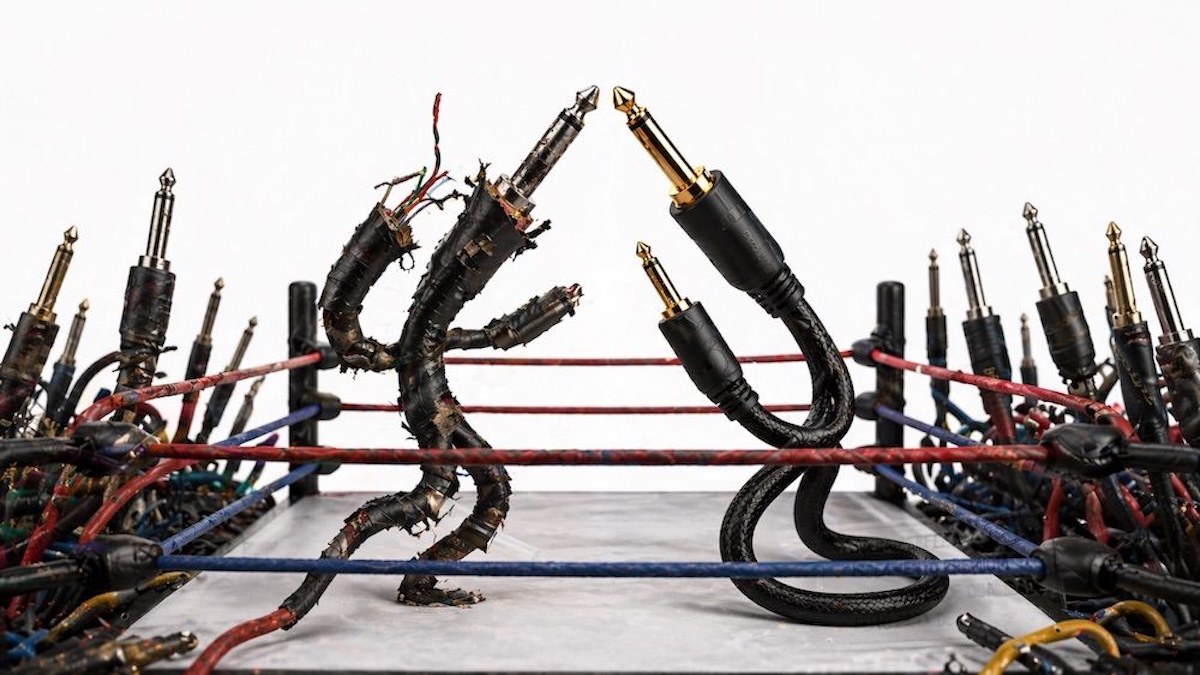

Cables: cuándo cambiarlos y cuándo repararlos

El cable suele tratarse como un detalle. Pero, ¿es realmente eso?

Pero, en la práctica, puede marcar la diferencia entre un sistema confiable y un problema en el escenario, en el estudio o en la ruta. Ruido intermitente, pérdida de señal, chisporroteos, falso contacto y fallas que aparecen “de la nada” muchas veces empiezan ahí.

La duda es común: ¿cuándo conviene reparar un cable y cuándo es mejor cambiarlo de una vez? La respuesta depende del tipo de daño, del estado general de la pieza y del nivel de exigencia del uso.

No todo problema obliga a descartarlo

Un cable con falla no siempre tiene que ir a la basura. En muchos casos, el problema está en el conector, en una soldadura rota o en un punto específico de falso contacto. Cuando el cable todavía está bien desde el punto de vista estructural, una reparación bien hecha puede devolverle confiabilidad.

Eso ocurre bastante con cables XLR, plug de 1/4” y Speakon de buena calidad. Si el conductor interno está sano, el blindaje sigue íntegro y el daño se concentra en una punta, reparar puede ser la decisión más inteligente.

Pero hay un límite. No todo cable compensa.

Cuándo la reparación tiene sentido

La reparación suele valer la pena cuando la falla es localizada y el resto del cable todavía inspira confianza. Es el caso de conectores rotos, soldadura fría, falso contacto en una punta o desgaste externo pequeño, sin comprometer el interior.

También tiene sentido cuando se trata de un cable bien construido, con buen conductor, blindaje correcto y conectores de nivel profesional. En esos casos, cambiar solo el conector o rehacer la soldadura cuesta menos que reemplazarlo por otro de la misma categoría.

Para quien trabaja con audio en vivo, esto es bastante normal. Un cable bueno, bien reparado, puede seguir rindiendo durante mucho tiempo.

Cuándo cambiarlo es la mejor salida

Hay situaciones en las que insistir con la reparación termina siendo una falsa economía. Si el cable ya presenta varios puntos de falla, la cubierta está reseca, hay aplastamientos, torsión excesiva, óxido visible o un historial de problemas repetidos, lo más seguro suele ser cambiarlo.

También conviene reemplazarlo cuando la falla no está clara y el cable empieza a comportarse de manera intermitente en distintos tramos. En ese caso, el problema puede estar en el conductor interno, algo más difícil de resolver con seguridad.

Otra señal importante es el tipo de uso. Un cable para micrófono principal, señal de instrumento en show, conexión de PA, monitor o grabación importante no es lugar para una pieza dudosa. Si la confiabilidad cayó, cambiar evita un problema mayor.

Lo barato sale caro muy rápido

Mucha gente intenta estirar la vida útil de cables muy simples, ya cansados, de construcción floja. No siempre vale la pena. Una reparación bien hecha en un cable malo no lo convierte en un buen cable. Puede volver a funcionar, sí, pero seguir siendo vulnerable a una nueva falla poco tiempo después.

Para músicos y técnicos, eso pesa bastante. Un cable barato que falla en pleno show cuesta más que el valor de la pieza. Cuesta tiempo, concentración, credibilidad y, a veces, el propio trabajo.

Señales de que el cable ya pide atención

Algunos síntomas aparecen antes de la falla total. Chasquidos al mover el cable, ruido intermitente, pérdida de volumen, zumbido fuera de lo normal y variación de señal ya indican que hay algo mal. Si el cable solo funciona en cierta posición, casi siempre hay una rotura parcial o un falso contacto.

Otra pista común es el conector flojo, oxidado o con juego excesivo. En cables de instrumento esto aparece bastante. En cables balanceados, puede manifestarse como falla intermitente o ruido extraño en situaciones donde el sistema debería estar limpio.

Cuando estos síntomas empiezan a repetirse, conviene dejar de confiar “una vez más” y revisar de verdad.

Reparar bien no es lo mismo que improvisar

Hay una diferencia grande entre reparar y remendar. Reparar de verdad implica diagnóstico, soldadura correcta, pieza compatible y prueba posterior. Improvisar es envolver con cinta, apretar un conector gastado y esperar que aguante otra semana.

En uso profesional, la improvisación casi siempre vuelve en forma de problema. Y muchas veces, en el peor momento.

Si el cable se va a reparar, lo ideal es hacerlo con conector de calidad y montaje correcto. Una reparación mal hecha puede generar más fallas que el defecto original.

Para músico, técnico y estudio, la lógica cambia un poco

Para quien usa el cable en casa, en ensayo liviano o en un setup fijo, puede haber más margen para reparar y observar. Pero para quien toca en vivo, arma y desarma cada semana, viaja o depende del equipo para trabajar, la tolerancia al riesgo tiene que ser menor.

En un entorno profesional, la confiabilidad vale tanto como el sonido. Por eso, muchos cables pueden repararse, pero dejan de ocupar funciones críticas. Pasan a backup, pruebas, sala de ensayo o uso secundario.

Esa es una decisión inteligente. No todo lo que todavía funciona tiene que seguir en primera línea.

Conviene tener una regla simple

Una regla práctica ayuda mucho:

- Si la falla es clara, localizada y el cable es bueno, reparar suele valer la pena.

- Si la falla es repetida, está en varios puntos o el cable ya está cansado, cambiarlo es mejor.

- Si el uso es crítico y hay dudas sobre la confiabilidad, conviene reemplazarlo.

Esa lógica evita tanto el descarte innecesario como el apego excesivo a una pieza que ya dio lo que tenía para dar.

El cable también tiene vida útil

Aunque se cuide bien, el cable sufre. Lo pisan, lo doblan, lo tiran, lo enrollan apurados, lo exponen a calor, polvo y humedad. Con el tiempo, eso se nota. Y no siempre por fuera.

Por eso, esperar a la falla total no es la mejor estrategia. En setups profesionales, el mantenimiento preventivo hace diferencia. Probar cables, identificar los problemáticos y separar los sospechosos antes del trabajo serio evita sorpresas.

Cambiarlo a tiempo también es una decisión profesional

Existe la idea de que reparar siempre es la opción más técnica. No siempre. En muchos casos, la decisión más profesional es justamente cambiar antes de que el problema explote en servicio.

Un cable confiable es un cable que no obliga a pensar en él todo el tiempo. Si cada vez que lo tomas aparece la duda de si “hoy va a funcionar”, probablemente ya te dio la respuesta.

La decisión entre cambiar o reparar no depende solo de la falla. Depende del contexto. Lo que está en juego no es solo que pase señal. Es garantizar estabilidad cuando más importa.

-

instrumentos musicales4 meses ago

instrumentos musicales4 meses agoLas guitarras más vendidas en el mundo en 2025 y qué tendencias explican su éxito

-

Audio6 meses ago

Audio6 meses agoGus Lozada asume nuevo cargo en M-Audio / inMusic Brands

-

instrumentos musicales5 meses ago

instrumentos musicales5 meses agoLos bajos eléctricos más vendidos en 2025 y las tendencias que definen el mercado

-

Music Business6 meses ago

Music Business6 meses agoNuevas oportunidades para músicos en cine, videojuegos, publicidad y contenido digital

-

Distribución5 meses ago

Distribución5 meses agoColombia: Yamaki se convierte en distribuidor exclusivo de Chauvet y Chamsys

-

instrumentos musicales5 meses ago

instrumentos musicales5 meses agoLas guitarras acústicas más vendidas en 2025 y por qué dominan el mercado

-

instrumentos musicales5 meses ago

instrumentos musicales5 meses agoBaterías electrónicas más vendidas en 2025 y por qué lideran el mercado

-

Audiovisual5 meses ago

Audiovisual5 meses agoBrasil: On Projeções ilumina los Arcos da Lapa con proyectores Christie Griffyn